Vulnerabilidad en Bluetooth CVE-2020-26558 pone en riesgo tus dispositivos durante el emparejamiento

Recientemente, se ha descubierto una vulnerabilidad crítica en la tecnología Bluetooth, conocida como CVE-2020-26558, que afecta a millones de dispositivos. Esta vulnerabilidad permite a los atacantes interceptar el proceso de emparejamiento de dispositivos y robar el código de acceso o “passkey”, lo que facilita la ejecución de ataques Man-in-the-Middle (MITM) y compromete la seguridad de la conexión entre dispositivos.

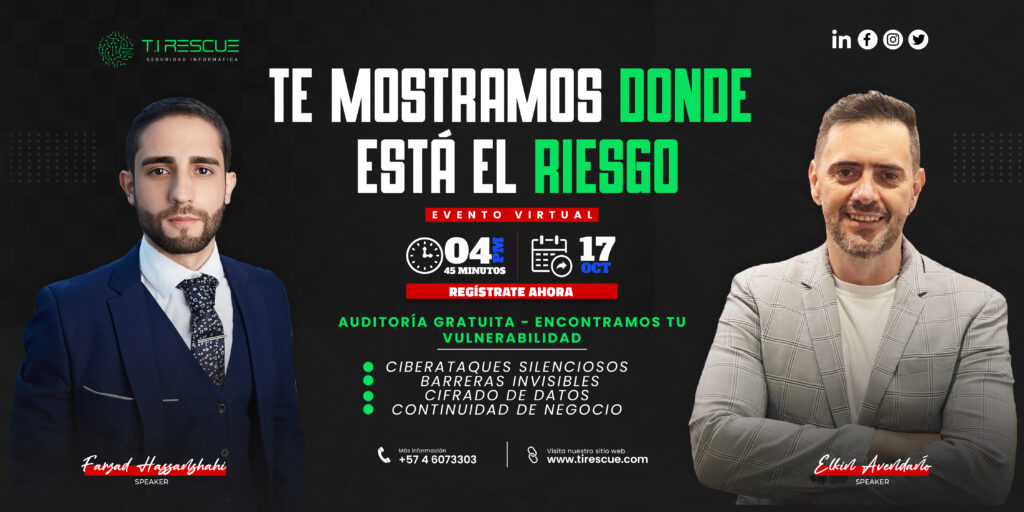

¡No esperes a que sea demasiado tarde! Ponte en contacto con nosotros y asegura tu futuro digital hoy mismo.

¿Cómo funciona la vulnerabilidad CVE-2020-26558?

La vulnerabilidad se encuentra en dispositivos que utilizan el modelo de asociación Passkey Entry en las versiones de Bluetooth desde la 2.1 hasta la 5.4. Los atacantes explotan esta falla manipulando las claves públicas intercambiadas durante el emparejamiento. Al enviar una clave pública con la misma coordenada X que el dispositivo de destino, pero con una coordenada Y opuesta, logran hacerse pasar por uno de los dispositivos, interceptando y alterando la información compartida

Impacto en la seguridad de los dispositivos Bluetooth

1. ¿Qué dispositivos y versiones de Bluetooth son vulnerables a CVE-2020-26558?

Esta vulnerabilidad afecta a dispositivos con versiones de Bluetooth que van desde la 2.1 hasta la 5.4, y utiliza el modelo de asociación Passkey Entry.

2. ¿Cómo explotan los atacantes esta vulnerabilidad?

Los atacantes manipulan el intercambio de claves públicas durante el proceso de emparejamiento, lo que les permite interceptar el código de acceso y hacerse pasar por uno de los dispositivos involucrados en la conexión.

3. ¿Qué medidas de protección existen?

Para protegerse, es crucial mantener el firmware de los dispositivos actualizado, evitar emparejar dispositivos en entornos inseguros y asegurarse de que los dispositivos cumplan con las últimas especificaciones de Bluetooth, como la versión 5.4, que ya incluye medidas para mitigar este tipo de ataques. La próxima especificación Bluetooth 6.0 hará obligatoria la verificación de claves públicas durante el emparejamiento

4. ¿Qué dispositivos específicos están en riesgo?

Cualquier dispositivo que utilice Bluetooth y soporte el modelo Passkey Entry puede estar en riesgo, incluidos smartphones, auriculares, dispositivos IoT, y otros productos conectados.

5. ¿Qué es un ataque Man-in-the-Middle (MITM)?

En el contexto de Bluetooth, un ataque MITM ocurre cuando un tercero intercepta y altera la comunicación entre dos dispositivos durante el proceso de emparejamiento, lo que permite al atacante acceder a la información transmitida entre ambos.

6. ¿Cuáles son las diferencias entre Bluetooth 5.4 y 6.0?

Bluetooth 5.4 ya ha introducido medidas para mejorar la seguridad de las conexiones. La especificación Bluetooth 6.0, que está próxima a lanzarse, fortalecerá aún más la seguridad, exigiendo comprobaciones obligatorias de claves públicas para evitar ataques como CVE-2020-26558

¡No esperes a que sea demasiado tarde! Ponte en contacto con nosotros y asegura tu futuro digital hoy mismo.

¿Cómo protegerte?

- Actualizar el firmware de tus dispositivos Bluetooth: Los fabricantes ya han lanzado parches de seguridad que abordan esta vulnerabilidad.

- Evitar el emparejamiento en entornos públicos o no seguros, ya que los atacantes pueden estar cerca intentando explotar la falla.

- Utilizar dispositivos que cumplan con las últimas especificaciones de Bluetooth, como la versión 5.4, que incluye mejoras de seguridad. Además, la próxima especificación Bluetooth 6.0 hará obligatoria la verificación de claves públicas durante el emparejamiento

Suscríbete a Nuestro Blog: Mantente actualizado con las últimas noticias y consejos en ciberseguridad. Suscríbete ahora.