Masquerading (Mascarada) y evasión: cómo los adversarios se camuflan en sistemas legítimos

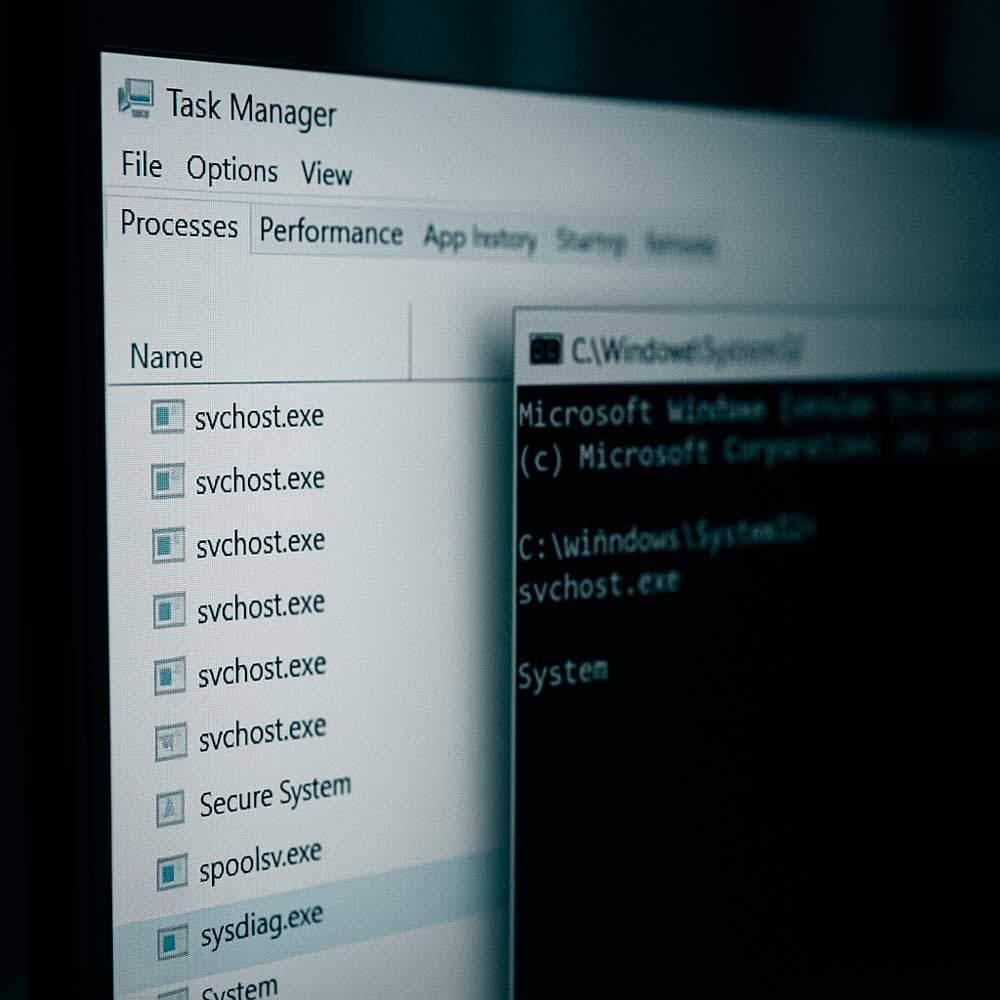

Uno de los mayores desafíos en la detección de amenazas no es identificar el malware en sí, sino reconocer cuándo algo aparentemente legítimo no lo es. En el arte de la evasión, masquerading es una técnica ampliamente utilizada por atacantes avanzados para ocultarse a plena vista, simulando ser procesos, archivos o comandos del sistema.

¿Qué es el Masquerading según MITRE ATT&CK?

MITRE lo define como la técnica en la que el atacante cambia atributos o nombres de archivos y procesos para parecer legítimos y evitar ser detectados por sistemas de monitoreo o por los propios analistas.

ID de técnica: T1036

Categoría: Defense Evasion

Documentación oficial: MITRE ATT&CK T1036

¿Tu organización detectaría un proceso falso llamado svchost.exe?

Haz hoy una prueba de seguridad y descubre tus puntos ciegos.

Variantes comunes de Masquerading

| Variante | Descripción | Ejemplo |

|---|---|---|

T1036.001 – Invalid Signature | Un ejecutable sin firma o con firma inválida se hace pasar por software confiable. | svchost.exe sin firma digital |

T1036.002 – Right-to-Left Override (RTLO) | Se altera el orden de los caracteres en el nombre del archivo. | gnp.exe → exe.png |

T1036.003 – Rename System Utilities | Se copia y renombra una herramienta del sistema para ejecutar payloads. | cmd.exe renombrado como sysdiag.exe |

T1036.005 – Match Legitimate Name or Location | El archivo malicioso se coloca en rutas legítimas y con nombres esperados. | C:\Windows\System32\svchost.exe |

T1036.006 – Indicator Removal from Tools | El atacante limpia logs o cambia nombres en herramientas usadas. | Rename de Mimikatz.exe a notepad.exe |

¿Por qué funciona el Masquerading?

- Confianza en lo conocido: Los equipos de respuesta tienden a ignorar procesos con nombres habituales.

- Falsas alarmas frecuentes: Muchas herramientas legítimas pueden comportarse como “sospechosas”.

- Entornos con poca visibilidad: Sin herramientas EDR o SIEM, estas técnicas pasan desapercibidas.

Cómo detectar y mitigar

| Acción defensiva | Descripción |

|---|---|

| Revisión de firmas digitales | Verifica que los archivos tengan firmas válidas de editores confiables. |

| Control de integridad (FIM) | Usa soluciones que monitorean cambios no autorizados en archivos del sistema. |

| Monitor de procesos en tiempo real | Herramientas como Sysmon pueden ayudarte a detectar comportamientos anómalos. |

| Análisis por nombre y ubicación | Evita confiar solo en el nombre del archivo. Analiza ruta, tamaño y hashes. |

| Bloqueo de RTLO en nombres de archivo | Configura políticas que rechacen caracteres Unicode sospechosos. |

Casos reales de uso

APT32 (OceanLotus): Utilizó archivos con nombres de herramientas legítimas para ejecutar malware sin ser detectados.

Emotet: Copiaba nombres de procesos del sistema operativo para ejecutar su carga maliciosa.

¿Quieres entrenar a tu equipo en estas técnicas?

Solicita una demo de nuestro laboratorio de ciberataques simulados.

Temas que podrían interesarte:

Suscríbete a Nuestro Blog: Mantente actualizado con las últimas noticias y consejos en ciberseguridad. Suscríbete ahora.