Gestión de Identidad y Accesos (IAM): el nuevo frente crítico de la ciberseguridad empresarial

Hasta hace pocos años, la seguridad informática se basaba en un simple principio: proteger el perímetro. Sin embargo, en 2025 el perímetro ha desaparecido. Los usuarios trabajan desde cualquier lugar, las aplicaciones viven en la nube y los atacantes usan inteligencia artificial para clonar identidades en segundos.

En este escenario, la gestión de identidad y accesos (IAM) se ha convertido en el corazón de la ciberdefensa moderna.

Las empresas ya no preguntan “¿Quién está conectado?” sino “¿Quién debería estarlo y con qué permisos?”.

1. La identidad como superficie de ataque

Cada identidad digital —usuario, servicio, API o máquina— es ahora una posible puerta de entrada.

Según reportes recientes de IBM y Verizon, el 80% de los ciberataques comienzan con credenciales comprometidas.

Los adversarios actuales no necesitan vulnerar firewalls; basta con suplantar una sesión legítima.

Ejemplo real:

Un empleado con acceso privilegiado en AWS dejó abierta su sesión en un dispositivo personal. Un atacante con IA generativa recreó su token de autenticación y accedió al entorno de producción. Ningún antivirus lo detectó, porque técnicamente el atacante era el usuario.

2. De IAM tradicional a Zero Trust

Los modelos antiguos (Active Directory clásico, LDAP plano) ya no bastan.

El enfoque moderno combina:

- Zero Trust Architecture (ZTA): nunca confíes, siempre verifica.

- Autenticación multifactor adaptativa (MFA): contextualiza el riesgo antes de conceder acceso.

- Privileged Access Management (PAM): controla, audita y rota credenciales de alto nivel.

- Just-In-Time Access (JIT): acceso temporal según tareas, no roles permanentes.

- Estas prácticas no son moda; están alineadas con los controles A.5.17, A.9.1 y A.9.2 de ISO/IEC 27001:2022, que exigen autenticación robusta, gestión de derechos y segregación de funciones.

3. Identidad distribuida y federación segura

La transformación digital trajo el caos de las identidades: cada SaaS tiene su propio inicio de sesión.

La solución pasa por federar y centralizar:

- SAML 2.0 / OpenID Connect / OAuth 2.0 permiten Single Sign-On sin sacrificar seguridad.

- Identity Federation + SCIM facilitan el aprovisionamiento automático y el des-aprovisionamiento al instante.

Una gestión descentralizada (basada en blockchain o DID) empieza a ganar terreno: cada usuario controla sus credenciales verificables, minimizando el riesgo de fuga masiva.

Protege tu identidad digital antes del siguiente intento de acceso

Las credenciales comprometidas son la causa del 80 % de los ataques.

🔒 Fortalece tu autenticación y controla quién entra realmente a tu red.

4. Machine Identity Management: la frontera olvidada

No solo los humanos tienen identidad.

Los certificados TLS, las claves API y los tokens de servicio también deben gestionarse.

- Un error común: dejar certificados auto-firmados sin rotar, lo que habilita ataques tipo man-in-the-middle o falsificación de firma.

De acuerdo con los controles A.5.17 (Autenticación de la información y las comunicaciones) y A.8.16 (Gestión de credenciales de autenticación) de la norma ISO/IEC 27002:2022, las organizaciones deben inventariar, proteger y rotar las credenciales utilizadas por sistemas y servicios automatizados, asegurando la trazabilidad y segregación entre identidades humanas y no humanas.

5. Hiperautomatización e IA en IAM

La inteligencia artificial agéntica ha llegado al control de accesos.

Sistemas modernos pueden:

- Detectar comportamientos anómalos en tiempo real (UEBA).

- Revocar accesos automáticamente ante desviaciones.

- Generar políticas dinámicas basadas en riesgo contextual.

Sin embargo, esta IA también puede ser usada en contra: ya existen deepfakes de voz y rostro que burlan mecanismos biométricos simples.

Por eso la tendencia es combinar IA + verificación continua + autenticación pasiva multicanal.

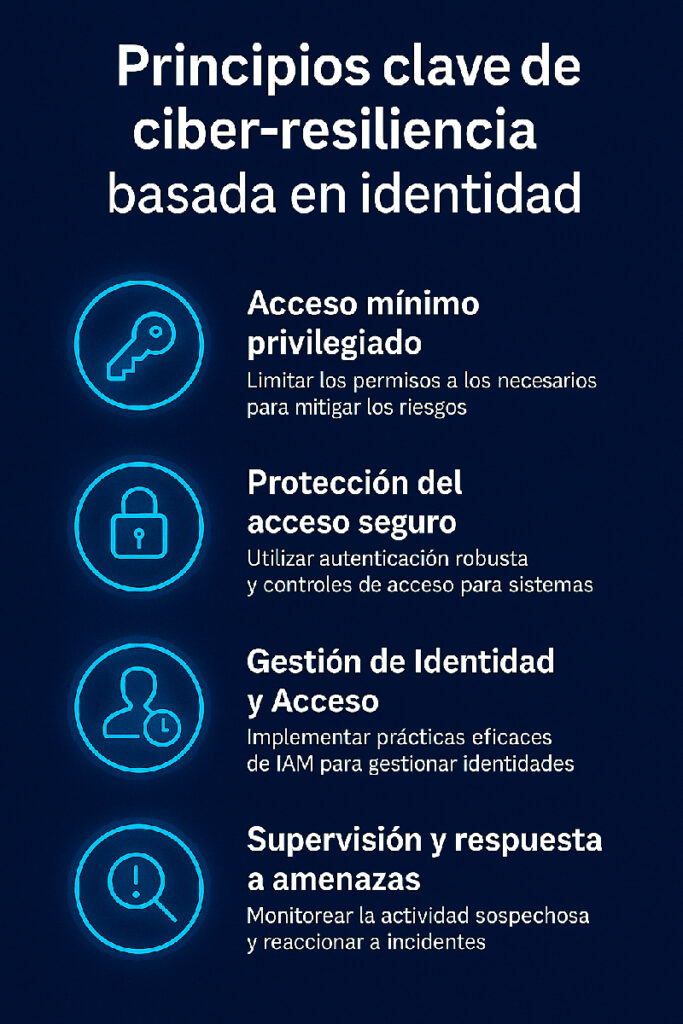

6. Ciber-resiliencia basada en identidad

El enfoque ISO 22301 sobre continuidad del negocio se entrelaza aquí:

- sin identidad segura no hay resiliencia.

- Durante incidentes, los sistemas deben poder aislar identidades comprometidas, regenerar tokens y restaurar roles críticos sin frenar la operación.

- Integrar IAM al Business Continuity Plan (BCP) es ahora un requisito implícito en certificaciones de madurez operativa (ISO 20000-1).

7. Cómo evaluar tu madurez IAM

Marco práctico de autoevaluación:

| Nivel | Descripción | Ejemplo |

|---|---|---|

| 1 | Manual | Contraseñas locales y sin auditoría |

| 2 | Estandarizado | Políticas MFA y directorio centralizado |

| 3 | Integrado | IAM + PAM con federación y registros SIEM |

| 4 | Automatizado | Acceso basado en riesgo y JIT |

| 5 | Autónomo | IA + Zero Trust adaptativo y cumplimiento ISO |

Convierte la seguridad en un activo, no en un obstáculo

Implementa políticas IAM inteligentes que agilicen tu operación y cumplan con ISO 27001, 22301 y 20000-1.

💡 TI Rescue te acompaña en la adopción de soluciones de identidad seguras y eficientes.

8. Caso práctico (educativo)

Una fintech regional implementó un PAM con rotación diaria de contraseñas y autenticación adaptativa.

El resultado: reducción del 90 % en accesos no autorizados, eliminación de cuentas huérfanas y cumplimiento automático de auditoría ISO 27001.

El aprendizaje: la madurez IAM no depende del tamaño de la empresa, sino del compromiso con la disciplina.

Conclusión

La próxima frontera de la ciberseguridad no está en los firewalls ni en los antivirus, sino en la identidad digital.

El enemigo ya no “entra” a la red: simplemente inicia sesión.

Por eso, las empresas que no adopten una estrategia Zero Trust + IAM + PAM + IA agéntica estarán defendiendo un castillo sin muros.

Evalúa tu madurez IAM hoy

Descubre en qué nivel está tu empresa frente a los estándares ISO 27001 y Zero Trust.

🚀 Agenda una evaluación gratuita de identidad y accesos con nuestro equipo TI Rescue.

Temas que podrían interesarte:

Suscríbete a Nuestro Blog: Mantente actualizado con las últimas noticias y consejos en ciberseguridad. Suscríbete ahora.