Auditoría de Ciberseguridad en el Sector Gobierno: Cumplimiento MSPI y Validación Técnica

El Ciclo Académico y la Dependencia Crítica de las Plataformas de Aprendizaje

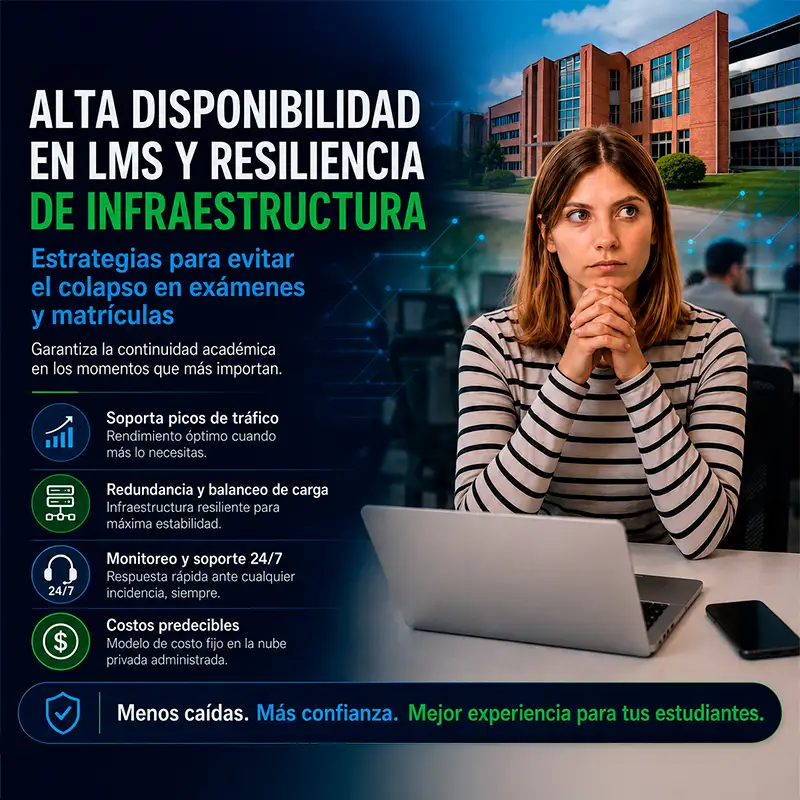

Las instituciones de educación superior operan bajo una demanda altamente estacional. Durante la mayor parte del semestre, el tráfico en plataformas como Moodle, Canvas o Blackboard es predecible; no obstante, en las semanas de exámenes finales y periodos de matrícula, el volumen de usuarios concurrentes puede multiplicarse por diez en cuestión de minutos. En este escenario, la infraestructura tecnológica debe ser capaz de absorber cargas extremas sin degradar la experiencia del usuario, garantizando que el acceso a contenidos y evaluaciones sea ininterrumpido.

Análisis Técnico de la Superficie de Ataque Académica

Enfocado en la seguridad ofensiva. Propone una evaluación técnica para detectar debilidades críticas en Active Directory y APIs de plataformas EdTechAnálisis Operativo: Phishing con IA y Vulnerabilidades en APIs de EdTech

Técnicamente, el compromiso de una red universitaria suele originarse por dos vectores principales:

- Ingeniería Social e IA: El uso de Inteligencia Artificial generativa permite a los atacantes crear campañas de phishing altamente dirigidas a docentes y personal administrativo, logrando comprometer credenciales de Active Directory que facilitan el movimiento lateral en la red.

- Seguridad de APIs en Plataformas de Aprendizaje: Muchas plataformas de EdTech presentan una autorización a nivel de objeto rota (BOLA), lo que permite a un usuario acceder a los datos de otros estudiantes o modificar calificaciones simplemente manipulando identificadores en las solicitudes de API.

Operación Actual: Gestión TI Descentralizada y la Presión del Soporte Técnico

En la realidad operativa de muchos campus, la gestión TI es descentralizada; cada facultad suele administrar sus propios recursos, lo que genera silos de información y “Shadow IT” (tecnología fuera del control central). Durante periodos críticos como matrículas o exámenes finales, la mesa de ayuda (Help Desk) se ve desbordada por solicitudes de recuperación de accesos, lo que impide una vigilancia proactiva. Además, la dependencia de nubes públicas comerciales introduce una imprevisibilidad financiera debido a los costos variables por tráfico y almacenamiento, limitando el presupuesto para ciberdefensa avanzada.

Evaluación de Soberanía Digital y Optimización de Costos Cloud

Dirigido a la gestión financiera de TI. Sugiere analizar la viabilidad de migrar cargas críticas a una infraestructura privada blindada (Tier III)

Soluciones Existentes: SOC 24/7, ISO 27001 e Infraestructura Blindada

Para mitigar estos riesgos, las instituciones están migrando hacia marcos de gobernanza y soluciones técnicas de élite:

- Gobernanza bajo ISO 27001 e ISO 22301: Implementar un Sistema de Gestión de Seguridad de la Información (SGSI) asegura que la protección de datos personales (bajo la Ley 1581) y la continuidad del negocio sean procesos medibles y auditables.

- Seguridad Activa y Red Teaming: El monitoreo continuo a través de un SOC 24/7, complementado con ejercicios de Red Teaming que simulan ataques reales, permite detectar debilidades en el Active Directory antes que los criminales.

- Rescue Bunker (Infraestructura Privada): El uso de una nube privada administrada en centros de datos Tier III garantiza soberanía de datos y costos fijos, eliminando las fluctuaciones presupuestarias de la nube pública.

Ejemplo Práctico: Respuesta ante el Compromiso de un Servidor de Investigación

Considérese un laboratorio de biotecnología donde un investigador descarga involuntariamente un malware mediante una campaña de phishing.

- Detección: El SOC identifica una conexión anómala hacia un dominio malicioso desde un equipo interno.

- Contención: Se activa el EDR (Endpoint Detection and Response) para aislar el equipo afectado, evitando que el malware se propague hacia la base de datos de alumnos.

- Análisis Forense: El equipo técnico identifica que el atacante intentó explotar una vulnerabilidad en el Active Directory para escalar privilegios.

- Recuperación: Gracias a un plan de continuidad alineado con ISO 22301 y backups inmutables en el Rescue Bunker, la operación del laboratorio se restablece en pocas horas sin pérdida de datos científicos.

La Ciberseguridad como Eje de la Estabilidad Académica

Garantizar la ciberseguridad en la universidad no es una opción técnica, sino una responsabilidad ética y administrativa. La protección de las notas, la integridad de las investigaciones y la privacidad de los alumnos dependen de una infraestructura TI resiliente y una gobernanza sólida. Al adoptar estándares internacionales y soluciones de blindaje digital administrado, las instituciones no solo previenen incidentes costosos, sino que fortalecen la confianza de su comunidad académica y aseguran la continuidad de su misión educativa.

Solicitar Diagnóstico de Resiliencia Operativa

Orientado a instituciones que sufren caídas en picos de demanda.Temas que podrían interesarte:

Suscríbete a Nuestro Blog: Mantente actualizado con las últimas noticias y consejos en ciberseguridad. Suscríbete ahora.