Principales errores al implementar políticas de seguridad según ISO 27001:2022

La ISO/IEC 27001:2022 establece un marco robusto para gestionar la seguridad de la información, pero su correcta implementación no se limita a adoptar plantillas o cumplir listas de chequeo. Muchas organizaciones caen en errores que comprometen la efectividad de sus políticas, a pesar de tener la norma “implementada”. Este post analiza, con base documental, los fallos más comunes que hemos observado y que también han sido reportados en auditorías reales.

No sabrás si eres vulnerable… hasta que lo seas.

Escríbenos y revisemos juntos tu nivel actual de exposición antes de que sea tarde.

Interpretación técnica de la norma ISO 27001:2022 en políticas de seguridad

Al revisar la ISO 27001:2022 y su Anexo A (alineado con ISO 27002:2022), se evidencia un cambio en la forma en que deben redactarse, documentarse y aplicarse las políticas de seguridad. El enfoque pasó de ser meramente documental a uno más dinámico, enfocado en riesgos, contexto organizacional y resultados medibles.

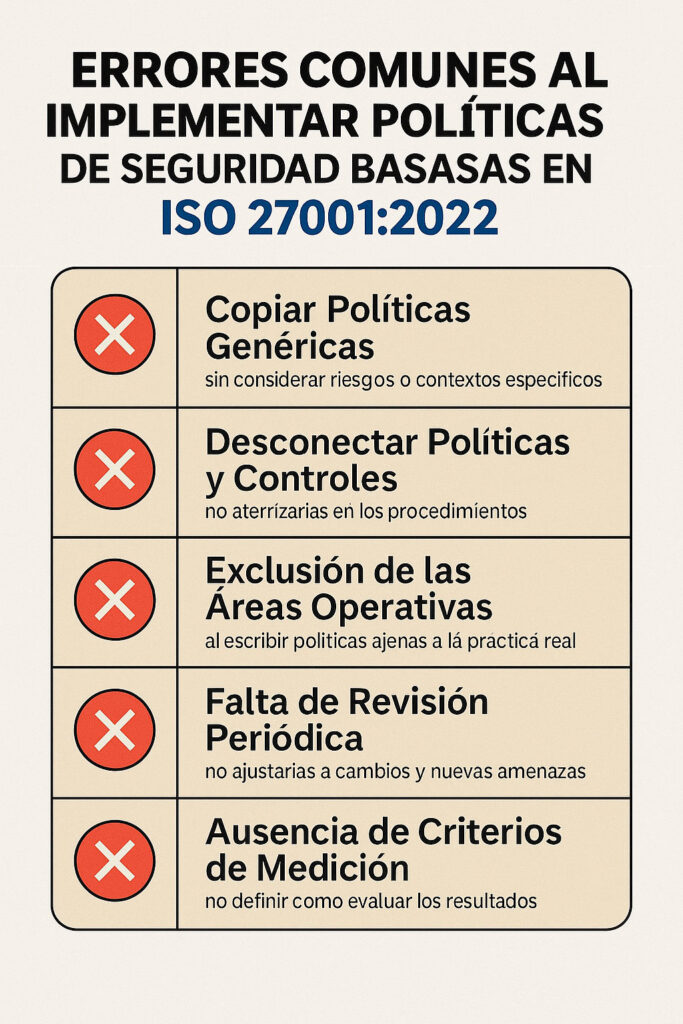

❌ Errores comunes al implementar políticas de seguridad

1. Copiar políticas genéricas sin contextualizar

El control 5.1 de la norma exige que las políticas estén alineadas con los objetivos de la organización, no simplemente copiadas de otra empresa o consultoría previa.

Consecuencia: La política parece cumplir, pero no orienta las decisiones reales ni refleja los riesgos propios del negocio.

2. No conectar las políticas con los controles operativos

El ciclo PDCA (Plan-Do-Check-Act) exige que los controles se deriven de las políticas. Si una política dice que “los accesos deben estar controlados”, debe existir un procedimiento, una herramienta, y una evidencia de ello (por ejemplo: MFA, revisión de logs, etc.).

Consecuencia: Auditorías que no superan la etapa de verificación, porque la política no se refleja en acciones reales.

3. No involucrar a las áreas operativas en la redacción

La norma insiste en la participación del liderazgo y de partes interesadas. Si las políticas se redactan solo desde TI, se vuelven letra muerta.

Consecuencia: Las áreas ven la política como algo impuesto, desconectado de su realidad, y por tanto, la incumplen sin saberlo.

4. No incluir criterios de medición o mejora

El punto 9.1 de ISO 27001 exige medición de resultados. Si una política no establece cómo se va a evaluar su cumplimiento o efectividad, pierde valor.

Consecuencia: Imposibilidad de demostrar mejora continua o justificar cambios en los controles.

5. Falta de revisión periódica

El control A.5.1.2 señala que las políticas deben revisarse con frecuencia determinada o ante eventos relevantes.

Consecuencia: Políticas obsoletas que no responden a nuevos riesgos (por ejemplo, trabajo remoto, cloud, inteligencia artificial, etc.).

🔐 ¿Tu infraestructura está preparada para un ataque como el de MOVEit?

Conversemos y te ayudamos a identificar brechas antes de que lo haga un atacante.

✅ Buenas prácticas para evitar estos errores

- Alinear las políticas con la evaluación de riesgos actual.

- Redactar con lenguaje entendible para cada nivel de la organización.

- Relacionar cada política con los controles reales implementados.

- Establecer responsables, fechas de revisión y métricas.

- Validar las políticas con los líderes operativos y usuarios clave.

Una política mal implementada no solo falla en su propósito, sino que además transmite una falsa sensación de seguridad. La ISO 27001:2022 no busca que las empresas acumulen documentos, sino que gestionen la seguridad de forma efectiva, contextual y medible. Corregir estos errores puede ser la diferencia entre un sistema de gestión de papel y uno que realmente protege tu negocio.

Cada empresa es distinta, cada riesgo también.

Cuéntanos tu caso y te orientamos sobre los pasos que debes tomar para proteger tu información.

Temas que podrían interesarte:

Suscríbete a Nuestro Blog: Mantente actualizado con las últimas noticias y consejos en ciberseguridad. Suscríbete ahora.